Suite à un accès malveillant à la chaîne d'approvisionnement, l'exécutable principal de la version 5.33.6162 de CCleaner avait été modifié pour intégrer une backdoor. Seuls des systèmes Windows 32 bits ont été affectés.

Propriétaire depuis peu de Piriform qui édite CCleaner, Avast a estimé à 2,27 millions le nombre d'utilisateurs ayant été concernés.

Les chercheurs en sécurité de l'équipe Talos de Cisco ont analysé le serveur de commande et contrôle impliqué dans la version malveillante de CCleaner, et une base de données MySQL en lien. Ils ont découvert qu'une charge utile secondaire a été envoyée à une vingtaine de machines afin d'obtenir l'accès aux réseaux de plusieurs entreprises.

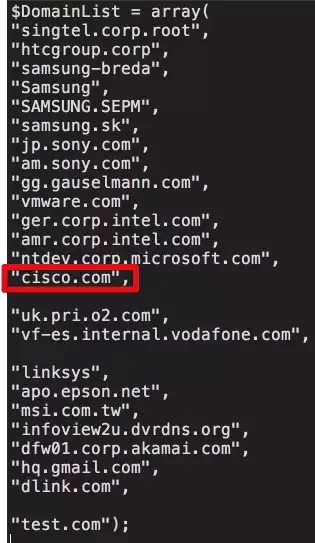

En se basant sur les noms de domaine visés, les cibles ont été... Cisco, mais également Akamai, D-Link, Epson, Google (Gmail), HTC, Intel, Linksys, Microsoft, MSI, Samsung, Sony ou encore VMware.

Au-delà d'une tentative d'infection massive, il y a donc manifestement eu une tentative de cyberespionnage ciblé en faisant le tri parmi la somme de machines affectées. Pour ces dernières, la backdoor était utilisée pour délivrer du code malveillant plus agressif.

Cisco Talos a prévenu toutes les entreprises concernées par l'attaque, sachant que pour certaines d'entre elles, il y a eu une compromission effective d'une ou plusieurs machines. D'autres n'ont pas été compromises au final, mais la liste pourrait être plus importante qu'avec la portion analysée.

Cela donne une autre tournure à l'affaire CCleaner, d'autant qu'un chercheur de Kaspersky Lab a trouvé du code commun entre la backdoor dans la version compromise de l'utilitaire de Piriform et des outils utilisés par un groupe notamment connu en tant que Axiom (ou groupe 72). Ce groupe de cyberespionnage est suspecté d'être en lien avec le gouvernement chinois.

The malware injected into #CCleaner has shared code with several tools used by one of the APT groups from the #Axiom APT 'umbrella'.

— Costin Raiu (@craiu) 19 septembre 2017

Ce partage de code n'est pas suffisant à ce stade pour affirmer mordicus que le groupe Axiom - et a fortiori la Chine - est derrière toute cette affaire.

À noter qu'une nouvelle version 5.35 de CCleaner est disponible depuis hier (et ainsi après la version 5.34 nettoyée de toute backdoor). Elle dispose d'une nouvelle signature numérique pour remplacer l'ancienne qui accompagnait la version compromise.